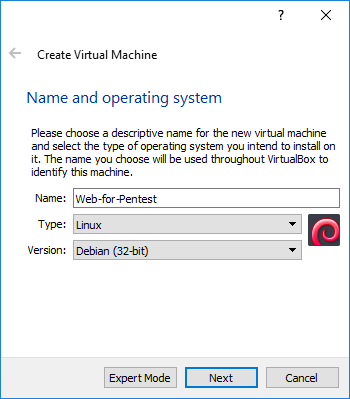

Hướng Dẫn Cài Đặt Máy Ảo Thực Hành Pentest Web

Chào các bạn, bây giờ mình sẽ hướng dẫn các bạn cài đặt các file máy ảo mà mình đã đăng trong bài Tổng hợp các lab thực hà…

[Source] Tổng Hợp Các Lab Thực Hành Pentest Website

Chào các bạn, hôm nay mình chia sẻ cho các bạn một số tài liêu để thực hành pentest, giúp các bạn có được kiến thức cũng n…

DVWA pentest phần 1: Hướng dẫn chi tiết cách cài đặt DVWA trên Kali

Chào các bạn, thời gian trước blog đã có một bài viết giới thiệu về Mã nguồn để thực hành pentest website DVWA rồi. Hôm na…

Khắc phục lỗi Missing firmware files khi cài đặt Kali Linux

Xin chào các bạn, mới đây mình nhận được một yêu cầu hướng dẫn về khắc phục lỗi thường hay xảy ra ở bước Detect network…

Hướng dẫn cài đặt các công cụ hacking trên Termux

Trong bài viết thứ hai của serie này mình sẽ hướng dẫn mọi người cài đặt một số công cụ thông dụng trong việc hacking tr…

Live Mode Persistence - Hệ thống Kali Linux di động

Bắt đầu từ phiên bản Kali 1.0.7, nhà phát triển Offensive Security đã thêm vào một hai tùy chọn mới cho Kali Linux Live…

Sử dụng Kali Linux để pentest phần 5.1: Duy trì kiểm soát victim với script persistence

Persistence có nghĩa là Kiên trì. Có bao giờ bạn tự hỏi rằng nếu như đang kiểm soát mục tiêu thì bỗng nhiên bị mất kế…

Ngrok Tunnel - Port Forward để tấn công ngoài Internet

TẤN CÔNG NGOÀI INTERNET: Mình rất hay nhận được các câu hỏi của các bạn dạng như "tại sao không thể sử dụng Meta…

Tin tức: Kỹ thuật KRACK tấn công mạng Wifi trên giao thức WPA2

Lỗ hỏng WPA2 gây ảnh hưởng rộng LỖ HỎNG NGHIÊM TRỌNG TRÊN KẾT NỐI WIFI: Các nhà nghiên cứu vừa phát hiện ra một lỗ h…

Quy trình tiến hành kiểm thử bảo mật (Pentest)

Quá trình Penetration Testing. Pentest là gì? Trong ngành công nghệ thông tin của chúng ta, song song với việc phá…

Seth - Tấn công MITM giao thức RDP

Seth - SySS Giới thiệu về MITM và RDP Phương pháp tấn công MITM: MITM hay Man-in-the-Middle (dịch ra là Người ở Gi…

Reaver - Công cụ tấn công Wifi Protected Setup (WPS)

Giới thiệu về Reaver: WPS cũng chỉ là một cái mật khẩu Reaver là một công cụ tấn công kiểm tra các mạng Wifi sử dụng…

Hack bằng điện thoại Android, tại sao lại không?

Hacking trên điện thoại? Đây có thể sẽ là một series, mới do mình mới nghĩ ra vì có nhiều câu hỏi kiểu như: Làm sao cài…

Giới thiệu sách Kali Linux Revealed từ Offensive Security

Trong bài giới thiệu về bản phát hành 2017.2 vừa rồi mình có nhắc đến cuốn sách Kali Linux Revealed tự học Kali Linux từ…

Thông tin bản cập nhập Kali Linux 2017.2

Bản cập nhật 2017.2 Kali Linux 2017.2 Vào ngày 20/9 mới đây, công ty bảo mật Offensive Security đã cho chính thức …

Hướng dẫn cài đặt OpenVAS trên Kali Linux

OpenVAS 8.0 Update Quét lỗ hỏng là một bước quan trong trong quá trình pentest, và có sẵn một công cụ như vậy trong bộ…

DVWA - Mã nguồn thực hành pentest website

Giới thiệu DVWA: Damn Vulnerable Web Application (DVWA) là một ứng dụng mã nguồn PHP/MySQL tập hợp sẵn các lỗi logic về …

Magic Unicorn - Công cụ tấn công PowerShell

Có một công cụ hacking của TrustedSec mà mình đã có giới thiệu trước đây, và được nằm trong Top 10 Security Tools của Kali…

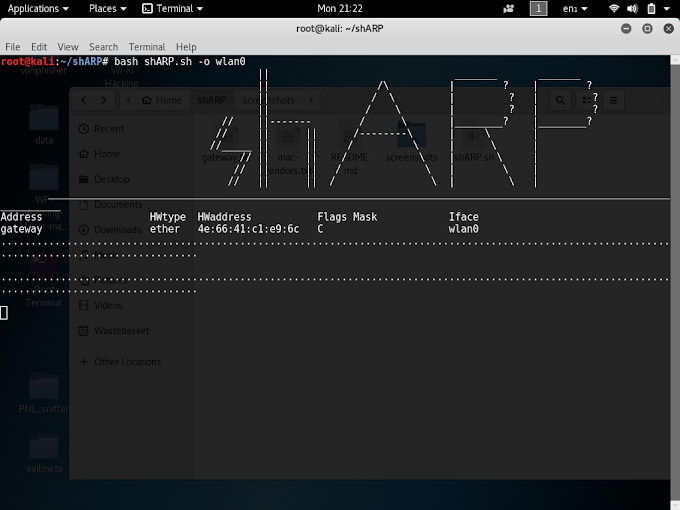

Ngăn chặn tấn công Man-In-The-Middle, giả mạo ARP bằng shARP

shARP ARP là gì? Address Resolution Protocol là một giao thức truyền thông được sử dụng rộng rãi để tìm ra các địa …

GonnaCry – Linux Ransomware: Mã hóa tất cả File

Ransomware? Vâng nhắc đến Ransomeware thì chắc hẳn các bạn sẽ không cảm thấy xa lạ vì mới gần đây thôi đã có một vụ l…

Bài viết của tuần

Hướng dẫn sử dụng FindMyHash để giải mã Hash

Bắt đầu tự học Kali Linux

Chuyên mục

Cho người bắt đầu

Kali Linux > Cơ bản

Kali Linux > Cơ bản

Bắt đầu tự học Kali Linux

Chuyên Mục Con

- Arch Linux > Cơ bản

- Chuyện Phiếm > Thông báo

- IOT > Cơ bản

- Kali Linux > Android Pentest

- Kali Linux > Công cụ

- Kali Linux > Cơ bản

- Kali Linux > Series

- Kali Linux > Thủ Thuật

- Kali Linux > Tin Tức

- Kali Linux > Tài liệu

- Kali Linux > Ứng dụng

- Linux > Cơ bản

- Linux > Thảo luận

- Linux > Thủ Thuật

- Linux > Ứng dụng

Kết nối với tôi